Das Support-Ende von Microsofts Betriebssystem Windows 7 jährte sich am 14. Januar 2021 zum ersten Mal, trotzdem wird der Dauerbrenner unter den Betriebssystemen laut NetMarketShare noch immer auf mehr als einem Fünftel der erfassten PCs verwendet. Doch wie sicher ist die Nutzung von Windows 7 noch und müssen Unternehmen und/oder Privatanwender*innen unbedingt umsteigen?

Der Einsatz von Windows 10 in diversen Anwendungsszenarien Vorteile; Gamer*innen profitieren von der Windows 10-exklusiven Programmierschnittstelle DirectX 12. Virtuelle Desktops, der Snap Assist zur Fensteranordnung und ein modernes Interface sind durchaus nützlich und optisch ansprechend. Als aktuelles Microsoft-Betriebssystem bietet nur Windows 10 regelmäßige Inhaltsverbesserungen und Sicherheitsaktualisierungen. Doch die Schattenseiten von Windows 10 sind nicht von der Hand zu weisen; der starke Fokus auf Nutzerdatensammlung (die sich nicht vollständig deaktivieren lässt), Zwangsupdates und Werbung trüben die Erfahrung.

Windows 7 durch kostenpflichtiges Extended Security Update-Programm (ESU) noch bis Januar 2023 mit Support für Unternehmen

Über das kostenpflichtige Extended Security Update-Programm (ESU) können Unternehmen die Versorgung mit Sicherheitsupdates für Windows 7 verlängern. Das kann beispielsweise sinnvoll sein, wenn die Migration auf Windows 10 mehr Zeit als ursprünglich veranschlagt benötigt oder dringend benötigte Software mit dem aktuellen Betriebssystem inkompatibel ist und Alternativen gefunden werden müssen. Windows 7 Professional, Enterprise, Professional for Embedded Systems* sowie Windows Server 2008/R2 (Datacenter, Standard, Enterprise) und Windows Server Embedded 2008/R2* erhalten noch bis zum 10. Januar 2023 im Rahmen des ESU-Programms kritische und wichtige Sicherheitsupdates. Alle Informationen liefert Microsoft im Artikel „Häufig gestellte Fragen zum Lebenszyklus der erweiterten Sicherheitsupdates“.

*erweiterte Sicherheitsupdates für ausgewählte Embedded-Produkte sind über OEMs verfügbar. Alle anderen sind über Volumenlizenzierung verfügbar

Windows 7 weiterhin nutzen: Darauf sollten Sie unbedingt achten!

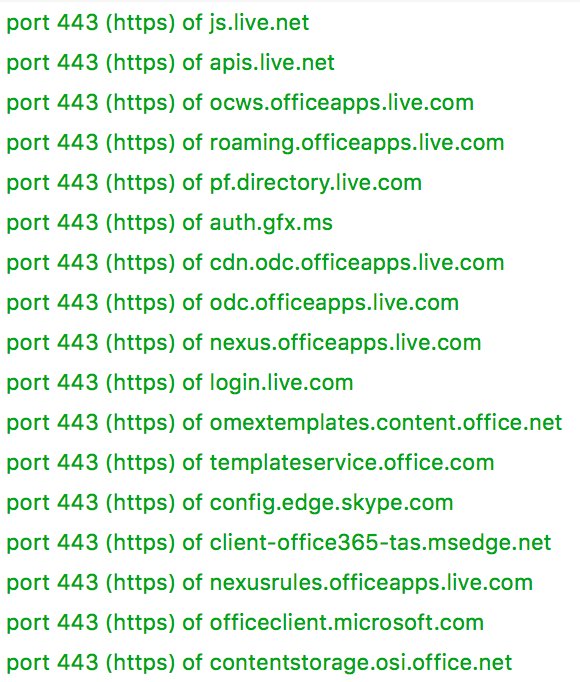

Microsoft ist sehr am Umstieg der Nutzerschaft auf Windows 10 interessiert. Auch wenn es offiziell keine Sicherheitsupdates für Windows 7 mehr gibt (Ausnahme: ESU), ist eine Verwendung möglich, wenn es sich nicht um eine kritische Arbeitsumgebung handelt und gewisse Vorsichtsmaßnahmen getroffen werden. Im Idealfall müssen Kriminelle Sicherheitsmaßnahmen des Modems/Routers, der Windows-Firewall und Windows selbst durchbrechen oder von einer kritischen Sicherheitslücke in Windows 7 profitieren, um Schaden anzurichten. Um die Wahrscheinlichkeit unerwünschter Aktivitäten unter Windows 7 zu erhöhen, sind folgende u. a. folgende Ratschläge zu befolgen:

- Microsoft Security Essentials erhält keine Aktualisierungen mehr, weshalb eine Antiviruslösung eines Drittanbieters verwendet werden muss

- Windows 7 mit allen bis dato veröffentlichte Aktualisierungen nutzen

- Browserwechsel, denn der Internet Explorer erhält keine Updates mehr

- Software aktualisieren und nicht mehr unterstützte Software deinstallieren

- Microsoft hat den Support für das Anti-Exploit-Tool „EMET“ eingestellt, deshalb andere Anti-Exploit- und Hardener-Tools verwenden (z. B. OSArmor)

- Surfen mit gesundem Menschenverstand (die meisten Angriffe werden durch Social Engineering durchgeführt, was unabhängig des Betriebssystems funktioniert)

- Regelmäßige Backups erstellen

Ob Windows 7 in der jeweiligen Arbeitsumgebung verwendet werden kann und sollte, muss stets im Einzelfall entschieden werden! Im Onlineshop der Aachener 2ndsoft GmbH finden Sie eine Vielzahl an Betriebssystemen für jeden Einsatzzweck, neu und als geprüfte Gebrauchtsoftware:

Windows 7 Home Premium jetzt bei 2ndsoft.de kaufen!

Windows 7 Home Professional jetzt bei 2ndsoft.de kaufen!

Windows 7 Ultimate jetzt bei 2ndsoft.de kaufen!