Im schlimmsten Fall muss Restlaufzeit manuell über den Telefon-Support gutgeschrieben werden

Die Abonnementvariante von Microsofts Bürosoftwaresammlung Microsoft 365 (vormals: Office 365) kann auf unterschiedliche Art und Weise erworben und bezahlt werden. Die gängigsten Methoden stellen hierbei das Bezahlen des Abonnements direkt bei Microsoft (im Microsoft-Konto) und der Kauf einer Lizenz im Einzelhandel (Einzelhandelsverpackung, in der Regel mit einem 12-Monats-Abonnement für eine bis sechs Personen, enthält eine Prepaid-Karte mit aufgedrucktem Code) dar.

Abonnementverlängerung mit Prepaid-Karte

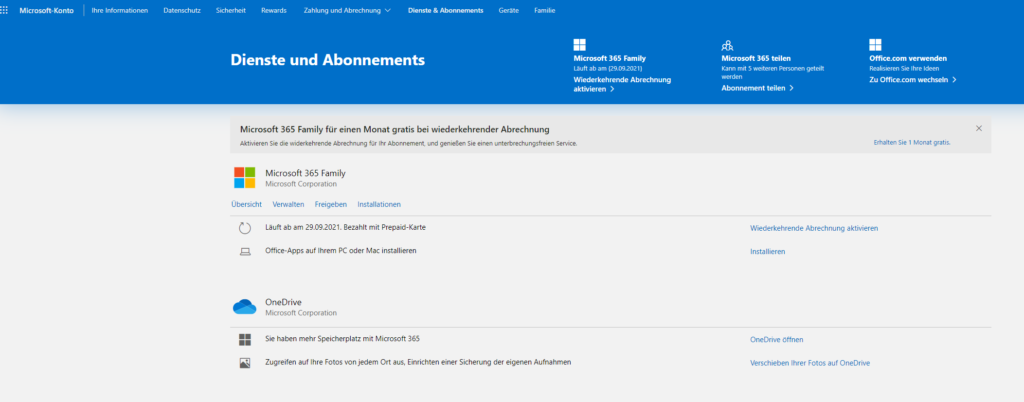

Wird ein Jahresabonnement für Microsoft 365 abgeschlossen, kann im Microsoft-Konto unter „Dienste und Abonnements“ und „Wiederkehrende Abrechnung aktivieren“ eine Zahlungsmethode festlegen, die zum automatischen Bezahlen der Abonnementverlängerung nach Ablauf der Laufzeit dient. Zu den verfügbaren Bezahlmöglichkeiten zählen etwa Kreditkartenzahlung und der Online-Bezahldienst PayPal. Direkt fällt auf: Produktschlüssel, etwa solche, die durch Prepaid-Karten für Microsoft 365 erworben wurden, sind hier nicht aufgelistet (siehe Foto 1).

Karte oder Code einlösen: Option an anderer Stelle versteckt

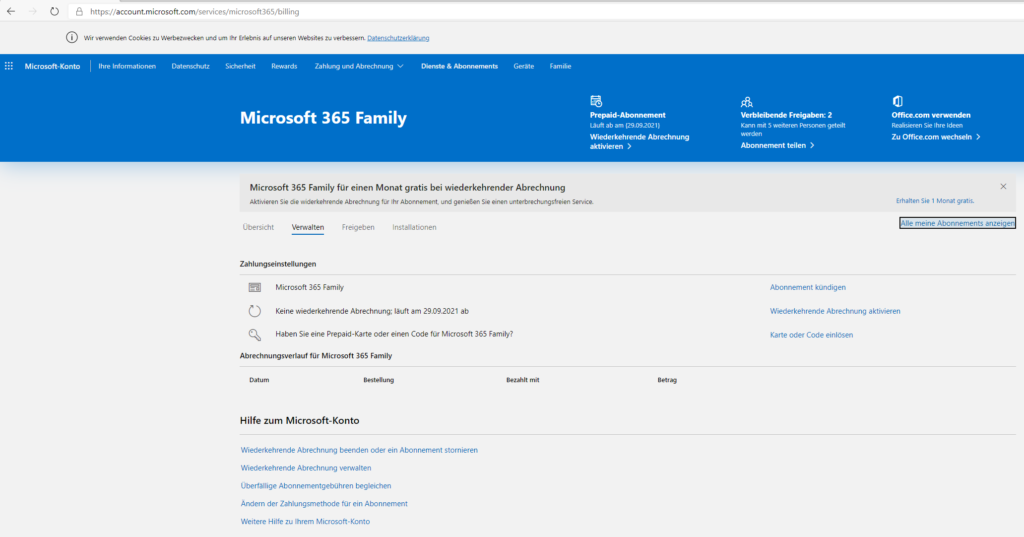

Microsoft hat sich dazu entschlossen, die Möglichkeit des Bezahlens mit einer Prepaid-Karte bzw. einem Code an einer anderen, weniger prominenten Stelle zu platzieren. Karten bzw. Codes können nicht im Kontomenü „Dienste und Abonnements“ eingelöst werden, sondern über das Untermenü „Verwalten“ – unter „Zahlungseinstellungen“ steht der Punkt „Karte oder Code einlösen“ zur Verfügung (siehe Foto 3).

Einlösen von Prepaid-Karten und Codes kann seit Monaten zu Problemen und Fehlermeldung führen

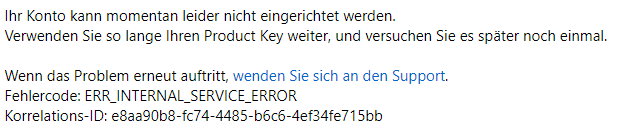

Nach Recherchen der Redaktion von Gebrauchtesoftware.de konnten über Monate hinweg keine Codes über den entsprechenden Menüpunkt im Microsoft-Account einlösen. Stattdessen erschien eine Fehlermeldung (siehe Foto 4).

Unsere Empfehlung bei Abonnementverlängerung: Keine Laufzeit verlieren!

Ein bestehendes Abonnement kann per Code verlängert werden, allerdings sollte man den richtigen Zeitpunkt zur Verlängerung wählen. Unbedingt einen Tag bzw. kurz vor dem Ablauf des Abonnements verlängern! Warum? Wird ein Abonnement verlängert, geht in den meisten Fällen die Restlaufzeit verloren, denn das Abonnement wird um zwölf Monate ab Code-Eingabe verlängert.

Die verlorene Laufzeit bekommt man nur über den telefonischen Support von Microsoft zurück. Das ist mit Aufwand verbunden. Verlängert man das Abonnement kurz vor Ablauf, spart man sich den Anruf.

Im Microsoft-Forum ist dazu folgendes zu lesen:

„Allerdings kann es bei Verlängerungen über Drittanbieter dazu kommen, dass Sie sich zusätzlich an den Microsoft-Support wenden müssen. Dieser muss Ihr abgelaufenes Abo stornieren, bevor Sie eine neue Lizenz aufspielen können.

Dafür erhalten Sie via E-Mail von verifyme@microsoft.com einen Stornierungscode, den Sie dann noch telefonisch bestätigen müssen. Ist Ihre Identität so überprüft, wird die alte Lizenz entfernt und Sie könne den Code für die neue wie gehabt in Ihrem Konto eingeben.“

Microsoft-Forum

Vorgehensweise zum Nachteil von Händlern und Verbrauchern

Es bleibt nur zu spekulieren, wieso Microsoft Händlern und Verbrauchern gleichermaßen Steine in den Weg legt. Bloße Unwissenheit kann ausgeschlossen werden, da das Problem seit Monaten bekannt ist und in einschlägigen Foren ausgiebig diskutiert wird.

Naheliegend ist hingegen die Vermutung, dass es Microsoft nicht eilig damit hat, den genannten Fehler zu beheben, der den Direktvertrieb unangemessen bevorzugt, da man beim Direktvertrieb den Fachhandel nicht an der Marge beteiligen muss.

Praxistipp: So verlängern Sie Microsoft 365

Soll das Abonnement von Microsoft 365 verlängert werden, sollte dies nach Möglichkeit am letzten Tag der Laufzeit geschehen. So entfällt das Telefonat mit Microsoft, durch welches die Restlaufzeit manuell gutgeschrieben wird. Folgende Vorgehensweise ist empfehlenswert:

- Unter https://www.microsoft.com/de-de/ mit dem Konto anmelden, unter dem das Abonnement registriert ist, das verlängert werden soll.

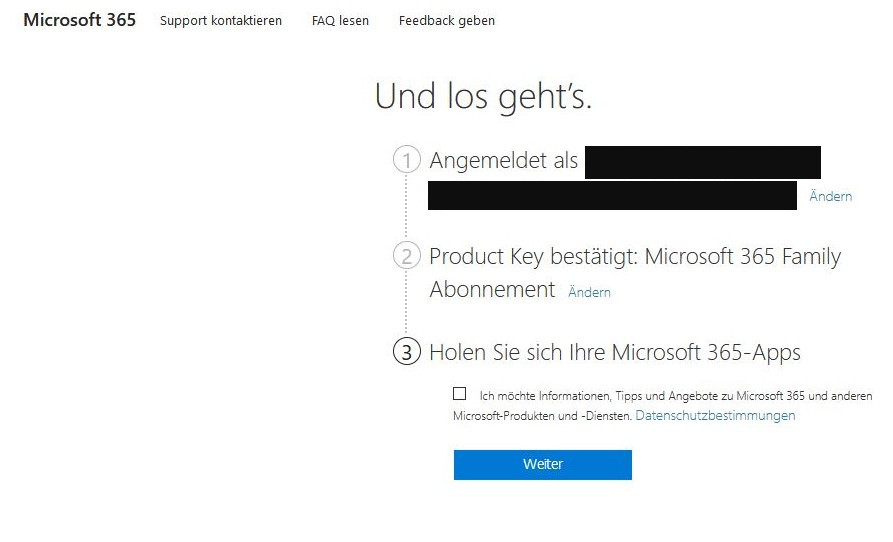

- Neuen Webbrowser-Tab öffnen, hier https://setup.office.com/ besuchen

- Auf „Anmelden“ klicken, es wird automatisch das Microsoft-Konto des ersten Webbrowser-Tabs angezeigt

- Meldet man sich direkt über https://setup.office.com/ an, ohne sich vorher unter https://www.microsoft.com/de-de/ angemeldet zu haben, kommt es unserer Erfahrung nach häufig zu Problemen bei der Aktivierung von Codes

Nach erfolgreicher Verlängerung wird eine Bestätigung angezeigt (siehe Foto 6), außerdem wird die neue Laufzeit auch im Microsoft-Konto unter „Dienste und Abonnements“ angezeigt.

Hatten Sie Probleme bei der Verlängerung des Abonnements von Microsoft 365 mit Hilfe einer Prepaid-Karte oder hat alles reibungslos funktioniert? Schreiben Sie uns eine Nachricht!